Isi kandungan:

- Pengarang John Day day@howwhatproduce.com.

- Public 2024-01-30 11:09.

- Diubah suai terakhir 2025-01-23 15:01.

Kawalan akses adalah mekanisme dalam bidang keselamatan fizikal dan keselamatan maklumat, untuk menyekat akses / kemasukan tanpa nama ke sumber organisasi atau kawasan geografi. Tindakan mengakses mungkin bermaksud memakan, masuk, atau menggunakan. Kebenaran untuk mengakses sumber dipanggil kebenaran.

Sekuriti fizikal

Kawalan akses geografi boleh ditegakkan oleh personel (misalnya, penjaga sempadan, bouncer, pemeriksa tiket), atau dengan alat seperti pintu putar (pintu gerbang). Kawalan akses dalam pengertian yang ketat (secara fizikal mengawal akses itu sendiri) adalah sistem memeriksa kehadiran yang dibenarkan, lihat mis. Pengawal tiket (pengangkutan). Contoh lain ialah kawalan keluar, mis. dari kedai (checkout) atau negara. [rujukan?] Istilah kawalan akses merujuk kepada amalan menyekat masuk ke harta tanah, bangunan, atau bilik untuk orang yang diberi kuasa.

Keselamatan maklumat

Kawalan akses elektronik menggunakan komputer untuk menyelesaikan batasan kunci dan kunci mekanikal. Pelbagai kelayakan boleh digunakan untuk menggantikan kunci mekanikal. Sistem kawalan akses elektronik memberikan akses berdasarkan bukti yang ditunjukkan. Apabila akses diberikan, pintu dibuka untuk masa yang telah ditentukan dan transaksi direkodkan. Apabila akses ditolak, pintu tetap terkunci dan akses yang dicuba direkodkan. Sistem ini juga akan memantau pintu dan penggera sekiranya pintu dipaksa terbuka atau dibiarkan terlalu lama setelah dibuka.

Operasi dalam kawalan Akses

Apabila kelayakan disampaikan kepada pembaca (peranti), pembaca menghantar maklumat kelayakan, biasanya nombor, ke panel kawalan, pemproses yang sangat dipercayai. Panel kawalan membandingkan nombor kredensial dengan senarai kawalan akses, memberikan atau menolak permintaan yang dikemukakan, dan menghantar log transaksi ke pangkalan data. Apabila akses ditolak berdasarkan senarai kawalan akses, pintu tetap terkunci. Sekiranya terdapat padanan antara kelayakan dan senarai kawalan akses, panel kawalan mengendalikan geganti yang seterusnya membuka pintu. Panel kawalan juga mengabaikan isyarat terbuka pintu untuk mengelakkan penggera. Selalunya pembaca memberikan maklum balas, seperti LED merah yang berkedip untuk akses yang ditolak dan LED hijau yang berkelip untuk akses yang diberikan.

Faktor pengesahan maklumat:

- sesuatu yang diketahui pengguna, mis. kata laluan, frasa laluan atau PIN

- sesuatu yang dimiliki pengguna, seperti kad pintar atau kunci fob

- sesuatu yang pengguna, seperti cap jari, disahkan oleh pengukuran bio-metrik.

Tauliah

Kredensial adalah objek fizikal / ketara, sepotong pengetahuan, atau aspek fizikal seseorang, yang membolehkan akses individu ke kemudahan fizikal tertentu atau sistem maklumat berasaskan komputer. Biasanya, kelayakan boleh menjadi sesuatu yang diketahui oleh seseorang (seperti nombor atau PIN), sesuatu yang mereka miliki (seperti lencana akses), sesuatu yang mereka miliki (seperti ciri bio-metrik) atau beberapa kombinasi item ini. Ini dikenali sebagai pengesahan pelbagai faktor. Kredensial khas adalah kad akses atau key-fob, dan perisian yang lebih baru juga dapat mengubah telefon pintar pengguna menjadi peranti akses.

Teknologi kad:

Termasuk jalur magnetik, kod bar, Wiegand, jarak dekat 125 kHz, sapu kad 26-bit, kad pintar kenalan, dan kad kad pintar yang kurang. Juga terdapat key-fobs, yang lebih ringkas daripada kad pengenalan, dan dipasang pada gelang kunci. Teknologi bio-metrik merangkumi cap jari, pengecaman wajah, pengenalan iris, imbasan retina, suara, dan geometri tangan. Teknologi bio-metrik bawaan yang terdapat pada telefon pintar yang lebih baru juga dapat digunakan sebagai bukti kelayakan bersama dengan perisian akses yang berjalan pada peranti mudah alih. Sebagai tambahan kepada teknologi akses kad tradisional yang lebih lama, teknologi yang lebih baru seperti komunikasi medan Hampir (NFC) dan tenaga rendah Bluetooth (BLE) juga berpotensi untuk menyampaikan bukti pengguna kepada pembaca untuk akses sistem atau bangunan.

Komponen: Pelbagai komponen sistem kawalan adalah: -

- Titik kawalan akses boleh berupa pintu, pintu pagar, gerbang letak kereta, lif, atau penghalang fizikal lain, di mana pemberian akses dapat dikendalikan secara elektronik.

- Biasanya, jalan masuk adalah pintu.

- Pintu kawalan akses elektronik boleh mengandungi beberapa elemen. Pada asasnya, terdapat kunci elektrik yang berdiri sendiri. Kunci dibuka oleh operator dengan suis.

- Untuk mengotomatisasi ini, campur tangan operator digantikan oleh pembaca. Pembaca boleh menjadi pad kekunci di mana kod dimasukkan, boleh menjadi pembaca kad, atau pembaca bio metrik.

Topologi:

Topologi utama sekitar tahun 2009 adalah hub dan bercakap dengan panel kawalan sebagai hub, dan pembaca sebagai jurucakap. Fungsi mencari dan mengawal dilakukan oleh panel kawalan. Tunjang berkomunikasi melalui sambungan bersiri; biasanya RS-485. Sebilangan kilang membuat keputusan membuat keputusan dengan meletakkan alat kawalan di pintu. Pengawal diaktifkan IP, dan menyambung ke host dan pangkalan data menggunakan rangkaian standard.

Jenis pembaca RDID:

- Pembaca asas (tidak pintar): cukup baca nombor kad atau PIN, dan teruskan ke panel kawalan. Sekiranya pengenalan biometrik, pembaca tersebut mengeluarkan nombor ID pengguna. Biasanya, protokol Wiegand digunakan untuk menghantar data ke panel kawalan, tetapi pilihan lain seperti RS-232, RS-485 dan Jam / Data tidak biasa. Ini adalah jenis pembaca kawalan akses yang paling popular. Contoh pembaca tersebut ialah RF Tiny by RFLOGICS, ProxPoint by HID, dan P300 oleh Farpointe Data.

- Pembaca separa pintar: mempunyai semua input dan output yang diperlukan untuk mengawal perkakasan pintu (kunci, kenalan pintu, butang keluar), tetapi jangan membuat keputusan akses. Apabila pengguna menunjukkan kad atau memasukkan PIN, pembaca menghantar maklumat ke pengawal utama, dan menunggu tindak balasnya. Sekiranya sambungan ke pengawal utama terganggu, pembaca seperti itu berhenti berfungsi, atau berfungsi dalam mod yang merosot. Biasanya pembaca separa pintar disambungkan ke panel kawalan melalui bas RS-485. Contoh pembaca tersebut ialah InfoProx Lite IPL200 oleh CEM Systems, dan AP-510 oleh Apollo.

- Pembaca pintar: mempunyai semua input dan output yang diperlukan untuk mengawal perkakasan pintu; mereka juga mempunyai daya ingatan dan pemprosesan yang diperlukan untuk membuat keputusan akses secara bebas. Seperti pembaca separa pintar, mereka dihubungkan ke panel kawalan melalui bas RS-485. Panel kawalan menghantar kemas kini konfigurasi, dan mengambil peristiwa dari pembaca. Contoh pembaca seperti itu ialah InfoProx IPO200 oleh CEM Systems, dan AP-500 oleh Apollo. Terdapat juga generasi baru pembaca pintar yang disebut sebagai "pembaca IP". Sistem dengan pembaca IP biasanya tidak mempunyai panel kawalan tradisional, dan pembaca berkomunikasi secara langsung ke PC yang berfungsi sebagai hos.

Risiko Keselamatan:

Risiko keselamatan pencerobohan yang paling biasa melalui sistem kawalan akses adalah dengan hanya mengikuti pengguna yang sah melalui pintu, dan ini disebut sebagai "tailgating". Selalunya pengguna yang sah akan memegang pintu bagi penceroboh. Risiko ini dapat dikurangkan melalui latihan kesedaran keselamatan penduduk pengguna.

Kategori utama kawalan akses adalah:

- Kawalan akses mandatori

- Kawalan akses budi bicara

- Kawalan akses berdasarkan peranan

- Kawalan akses berdasarkan peraturan.

Langkah 1: Teknologi RFID

Def: Pengenalan frekuensi radio (RFID) adalah penggunaan medan elektromagnetik tanpa wayar untuk memindahkan data, untuk tujuan mengenal pasti dan mengesan tag yang dilekatkan pada objek secara automatik. Teg mengandungi maklumat yang disimpan secara elektronik.

RFID adalah teknologi yang menggabungkan penggunaan gandingan elektromagnetik atau elektrostatik dalam bahagian frekuensi radio (RF) spektrum elektromagnetik untuk mengenal pasti objek, haiwan, atau orang secara unik.

Pembaca pengenalan frekuensi radio (pembaca RFID) adalah alat yang digunakan untuk mengumpulkan maklumat dari tag RFID, yang digunakan untuk mengesan objek individu. Gelombang radio digunakan untuk memindahkan data dari tag ke pembaca.

Aplikasi RFID:

- Tanda penjejakan haiwan, yang disisipkan di bawah kulit, berukuran beras.

- Tag boleh berbentuk skru untuk mengenal pasti pokok atau barang kayu.

- Kad kredit berbentuk untuk digunakan dalam aplikasi akses.

- Teg plastik keras anti pencurian yang dilekatkan pada barang di kedai juga merupakan label RFID.

- Transponder segi empat tepat 120 x 100 x 50 milimeter digunakan untuk mengesan kontena penghantaran, atau mesin berat, trak, dan kereta api.

- Di makmal yang selamat, pintu masuk syarikat, dan bangunan awam, hak akses mesti dikendalikan.

Isyarat:

Isyarat diperlukan untuk membangunkan atau mengaktifkan tag dan dihantar melalui antena. Isyarat itu sendiri adalah bentuk tenaga yang boleh digunakan untuk memberi kuasa pada tag. Transponder adalah bahagian dari tag RFID yang mengubah frekuensi radio itu menjadi kuasa yang dapat digunakan, serta mengirim dan menerima mesej. Aplikasi RFID untuk akses personel biasanya menggunakan sistem frekuensi rendah, 135 KHz, untuk pengesanan lencana.

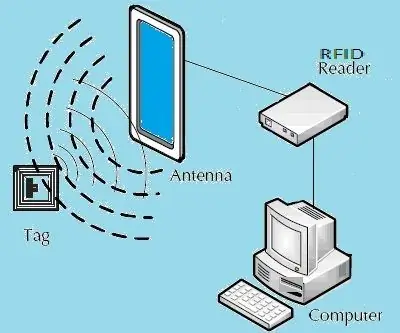

Keperluan untuk RFID:

- Pembaca, yang disambungkan ke (atau disatukan dengan)

- Antena, yang menghantar isyarat radio

- Tag (atau transponder) yang mengembalikan isyarat dengan menambahkan maklumat.

Pembaca RFID biasanya disambungkan ke komputer / sistem pihak ketiga yang menerima (dan menyimpan) peristiwa berkaitan RFID dan menggunakan peristiwa ini untuk mencetuskan tindakan. Dalam industri keamanan, sistem itu mungkin merupakan sistem pengendalian akses bangunan, di industri parkir kemungkinan besar sistem pengurusan parkir atau sistem pengendalian akses kenderaan. Di perpustakaan mungkin sistem pengurusan perpustakaan.

Masalah Umum RFID:

- Perlanggaran pembaca:

- Perlanggaran tag.

Perlanggaran pembaca berlaku apabila isyarat dari dua atau lebih pembaca bertindih. Teg tidak dapat bertindak balas terhadap pertanyaan serentak. Sistem mesti disusun dengan teliti untuk mengelakkan masalah ini. Sistem mesti disusun dengan teliti untuk mengelakkan masalah ini; banyak sistem menggunakan protokol anti-perlanggaran (protokol singulasi). Protokol anti-perlanggaran membolehkan tag bergantian dalam penghantaran ke pembaca.

Perlanggaran tag berlaku apabila banyak tag terdapat di kawasan kecil; tetapi kerana waktu membaca sangat cepat, lebih mudah bagi vendor untuk mengembangkan sistem yang memastikan bahawa teg bertindak balas satu per satu.

Langkah 2: Diagram Litar SPI

Atmega328 mempunyai SPI bawaan yang digunakan untuk berkomunikasi dengan peranti berkemampuan SPI seperti ADC, EEPROM dll.

Komunikasi SPI

Serial Peripheral Interface (SPI) adalah protokol sambungan antara muka bas yang awalnya dimulakan oleh Motorola Corp. Ia menggunakan empat pin untuk komunikasi.

- SDI (Input Data Bersiri)

- SDO (Output Data Bersiri),

- SCLK (Jam Bersiri)

- CS (Pilih Cip)

Ia memiliki dua pin untuk pemindahan data yang disebut sebagai SDI (Serial Data Input) dan SDO (Serial Data Output). Pin SCLK (Serial -Clock) digunakan untuk menyegerakkan pemindahan data dan Master menyediakan jam ini. Pin CS (Chip Select) digunakan oleh master untuk memilih peranti hamba.

Peranti SPI mempunyai register shift 8-bit untuk mengirim dan menerima data. Setiap kali master perlu menghantar data, ia meletakkan data pada shift shift dan menghasilkan jam yang diperlukan. Setiap kali master ingin membaca data, hamba meletakkan data pada shift shift dan master menghasilkan jam yang diperlukan. Perhatikan bahawa SPI adalah protokol komunikasi dupleks penuh, iaitu data mengenai master dan slave shift register akan ditukar pada masa yang sama.

ATmega32 mempunyai modul SPI terbina dalam. Ia boleh berfungsi sebagai peranti SPI master dan slave.

Pin komunikasi SPI dalam AVR ATmega adalah:

- MISO (Master In Slave Out) = Master menerima data dan hamba menghantar data melalui pin ini.

- MOSI (Master Out Slave In) = Master menghantar data dan hamba menerima data melalui pin ini.

- SCK (Shift Clock) = Master menghasilkan jam ini untuk komunikasi, yang digunakan oleh peranti hamba. Hanya tuan yang boleh memulakan jam bersiri.

- SS (Slave Select) = Master boleh memilih hamba melalui pin ini.

ATmega32 Rgisters digunakan untuk mengkonfigurasi komunikasi SPI:

- Daftar Kawalan SPI,

- Daftar Status SPI dan

- Daftar Data SPI.

SPCR: Daftar Kawalan SPI

Bit 7 - (SPIE): SPI Interrupt Dayakan bit

1 = Dayakan gangguan SPI. 0 = Lumpuhkan gangguan SPI. Bit 6 - (SPE): SPI Aktifkan bit 1 = Dayakan SPI. 0 = Lumpuhkan SPI. Bit 5 - (DORD): Pesanan Data bit 1 = LSB dihantar terlebih dahulu. 0 = MSB dihantar terlebih dahulu. Bit 4 - (MSTR): Master / Slave Pilih bit 1 = Mod induk. 0 = Mod Hamba. Bit 3 - (CPOL): Polaritas Jam Pilih bit. 1 = Jam bermula dari yang logik. 0 = Jam bermula dari sifar logik. Bit 2 - (CPHA): Fasa Jam Pilih bit. 1 = Sampel data di tepi jam yang tertinggal. 0 = Sampel data di tepi jam terkemuka. Bit 1: 0 - (SPR1): Kadar Jam SPR0 SPR0 Pilih bit

SPSR: Daftar Status SPI

Bit 7 - SPIF: SPI mengganggu bit bendera

Bendera ini ditetapkan apabila pemindahan bersiri selesai. Tetapkan juga apabila pin SS didorong rendah dalam mod induk. Ia boleh menghasilkan gangguan ketika bit SPIE dalam SPCR dan gangguan global diaktifkan. Bit 6 - WCOL: Tulis Collision Flag bit Bit ini akan ditetapkan semasa penulisan pendaftaran data SPI berlaku semasa pemindahan data sebelumnya. Bit 5: 1 - Bit Reserved Bit 0 - SPI2X: Double Speed SPI bit Apabila ditetapkan, kelajuan SPI (frekuensi SCK) meningkat dua kali ganda.

SPDR:

Bit 7: 0- Daftar data SPI digunakan untuk memindahkan data antara fail Register dan SPI Shift Register.

Menulis kepada SPDR memulakan penghantaran data.

Mod induk:

Master menulis bait data dalam SPDR, menulis kepada SPDR memulakan penghantaran data. Data 8-bit mula beralih ke hamba dan setelah peralihan bait lengkap, penjana jam SPI berhenti dan bit SPIF disetel.

Mod hamba:

Antaramuka SPI Slave tetap tidur selagi pin SS ditahan tinggi oleh master. Ia hanya aktif apabila pin SS bergerak rendah, dan mula diminta data dialihkan keluar dengan jam SCK masuk dari master. Dan tetapkan SPIF setelah beralih sepenuhnya byte.

Langkah 3: Pengekodan dan Pelaksanaan

Sebagai gambarajah litar ia berfungsi dengan baik. Sila sambung seperti rajah.

Kod diuji di PC saya.

Semua kod ini diekstrak dari internet setelah diterokai lama.

Sungguh sibuk mencari kod yang betul untuk modul anda dan sudah tentu..

Saya mempunyai masalah yang sama untuk berhubung dan menjalani.

Setelah 2 minggu menguji banyak set program, saya dapati set kod ini betul.

Modul Arduino Nano 3.0 dengan CH340G USB-Serial-TTL. & driver dilampirkan (CH341SER.zip) dengan projek ini.

Ini adalah satu set program yang sempurna untuk melaksanakan projek ini.

"SPI.h" berasal dari pustaka lalai (perisian) Arduino.

Perpustakaan "MFRC" diberikan dengan pengekodan Arduino Nano yang sebenarnya …

Saya harap anda akan menikmati

Langkah 4: Hasil dan Kesimpulan

Hasilnya ditunjukkan di Arduino's Serial-Monitor yang mampu membaca data bersiri (dari-dari PC). Bahkan anda boleh menggunakan Putty / Hyperterminal dll juga dengan menetapkan boud-rate, start dan stop bit.

Perisian yang Digunakan:

- Arduino 1.0.5-r2

- CH341SER.zip untuk FTDI (cip CH340G)

- Putty / Hyperterminal juga dapat digunakan untuk komunikasi bersiri melalui PC

Perkakasan Yang Digunakan

- Modul MFRC522 + SmartTag + KeyChain - dari "ebay.in"

- ARduino Nano 3.0 - dari "ebay.in"

Disyorkan:

Berinteraksi dengan Paparan LCD M4 Penyertaan: 5 Langkah

Berinteraksi dengan Paparan LCD M4 Penyertaan: Tutorial ini akan membolehkan kita mengawal paparan LCD melalui Wi-Fi dari telefon pintar kita Sekiranya kita tidak mempunyai pemandu, kita boleh menggunakan arduino, tetapi di bawah pautan untuk pengembangan Drivemall. lebih suka Drivemall berbanding cla

Bateri Pengimbas RFID Mudah Dihidupkan (MiFare, MFRC522, Oled, Lipo, TP4056): 5 Langkah

Bateri Pengimbas RFID Mudah Dihidupkan (MiFare, MFRC522, Oled, Lipo, TP4056): Dalam arahan ini saya menunjukkan kepada anda bagaimana saya membuat pembaca UID RFID ringkas yang membaca UID kad RFID Mifare. Program ini cukup mudah dan di papan roti pembaca dibuat dengan pantas. Kemudian saya melekatkan semuanya pada sekeping papan perf dan saya merancang

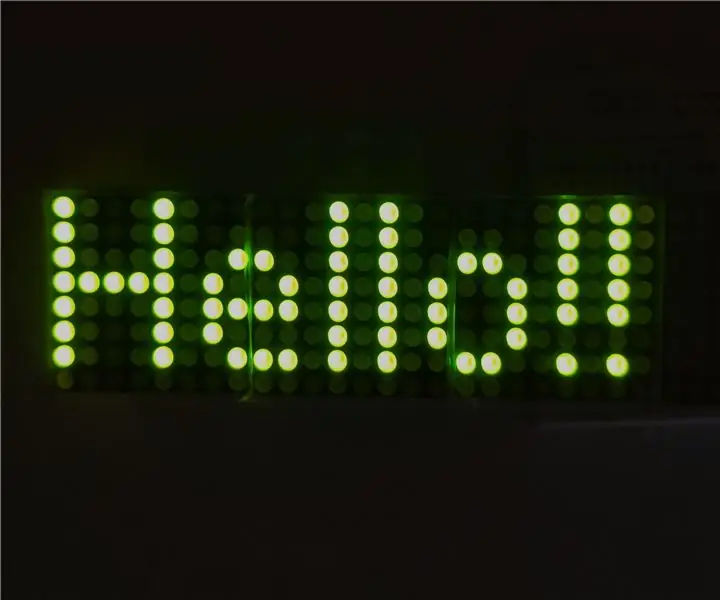

Dot Matrix 32x8 Max7219 Berinteraksi Dengan Ardiuno: 5 Langkah (dengan Gambar)

Dot Matrix 32x8 Max7219 Interfacing Dengan Ardiuno: Hai Semua, Dot Matrix berasaskan Max7219 tidak baru pada tahun 2020, sehingga baru-baru ini, proses penyediaan didokumentasikan dengan baik, seseorang akan memuat turun perpustakaan perkakasan dari MajicDesigns. dan mengubah beberapa baris dalam fail tajuk dan FC16 berfungsi seperti daya tarikan. Ini adalah

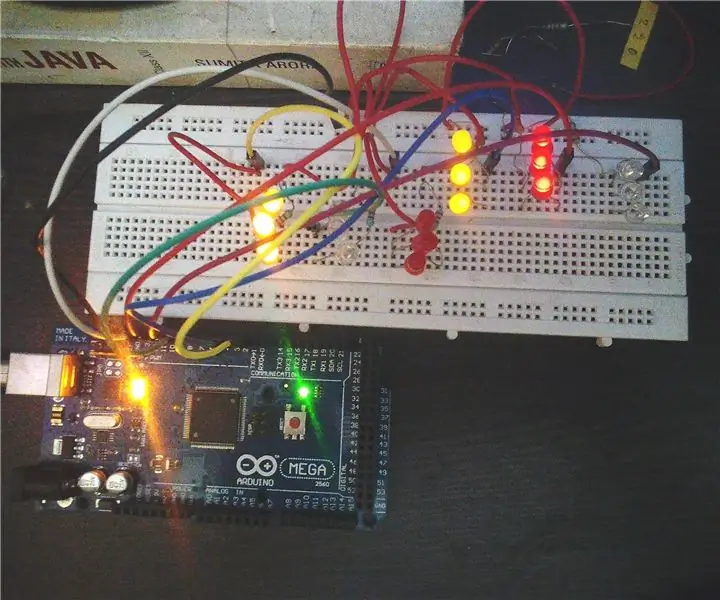

DIY MusiLED, LED Diselaraskan Muzik Dengan Aplikasi Windows & Linux Satu-klik (32-bit & 64-bit). Mudah Dicipta, Mudah Digunakan, Mudah Dihantar: 3 Langkah

DIY MusiLED, LED Diselaraskan Muzik Dengan Aplikasi Windows & Linux Satu-klik (32-bit & 64-bit). Mudah Dicipta, Mudah Digunakan, Mudah Dihantar: Projek ini akan membantu anda menyambungkan 18 LED (6 Merah + 6 Biru + 6 Kuning) ke Papan Arduino anda dan menganalisis isyarat masa nyata Kad Suara komputer anda dan menyampaikannya kepada LED untuk menyalakannya mengikut kesan rentak (Snare, High Hat, Kick)

Reka Bentuk PCB Dengan Langkah Mudah dan Mudah: 30 Langkah (dengan Gambar)

Reka Bentuk PCB Dengan Langkah Mudah dan Mudah: HELLO FRIENDS Tutorialnya sangat berguna dan mudah bagi mereka yang ingin belajar reka bentuk PCB mari kita mulakan