Isi kandungan:

- Pengarang John Day day@howwhatproduce.com.

- Public 2024-01-30 11:10.

- Diubah suai terakhir 2025-01-23 15:01.

Tujuan pengajaran ini adalah untuk menunjukkan kepada anda bagaimana untuk menyambung secara automatik dan selamat dari Raspberry Pi anda ke pelayan awan jauh (dan sebaliknya) untuk melakukan cadangan dan kemas kini dll. Untuk melakukan ini, anda menggunakan pasangan kunci SSH yang mengurangkan keperluan untuk mengingati kata laluan dan memberi anda sambungan yang lebih selamat.

(CAVEAT - Jangan mencuba ini jika anda tidak cekap dalam mengkonfigurasi izin Linux jika tidak, anda akan menjadikan sistem anda lebih rentan untuk diserang oleh penggodam.)

Keperluan

1. Raspberry Pi dengan antara muka baris perintah (CLI) seperti yang anda lihat di Putty.

2. Akses ke pelayan awan jauh yang dihoskan oleh katakanlah OVH atau DigitalOcean, dengan CLI.

3. Komputer riba atau PC Windows dengan Putty dan PuttyGen dipasang.

Andaian

1. Anda mempunyai pengetahuan mengenai arahan Linux

2. Anda boleh mengakses pelayan jauh anda menggunakan proses manual konvensional, mis. FTP.

3. Anda akan memasang PuttyGen pada PC Windows anda

Langkah-langkah

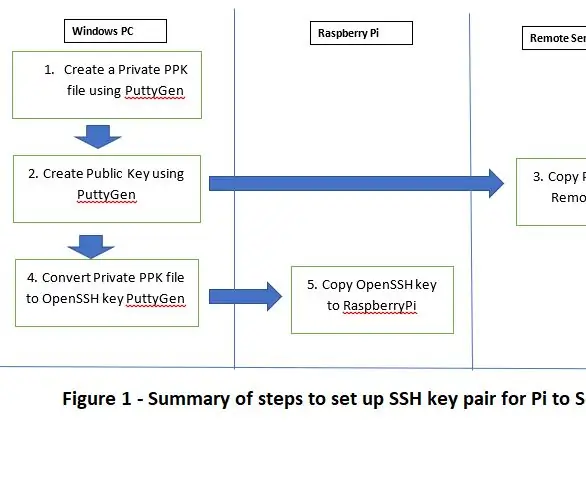

Ringkasnya, - Lihat Gambar 1

a) Pada PC Windows anda, buat fail PPK Peribadi menggunakan PuttyGen

b) Pada PC Windows anda, buat fail PPK awam menggunakan PuttyGen (ini dilakukan secara automatik pada langkah a)

b) Pada PC Windows anda, salin Kunci Awam dari PC Windows anda ke pelayan awan jauh

d) Pada PC Windows anda, tukar fail PPK Peribadi ke kekunci OpenSSH menggunakan PuttyGen

e) Salin kunci OpenSSH dari PC Windows anda ke Raspberry Pi

f) Uji akses dan pemindahan fail dari Raspberry Pi ke pelayan Jauh anda

Langkah 1: A) Buat Fail PPK Peribadi, B) Buat Kunci Awam dan C) Salin ke Pelayan Jauh

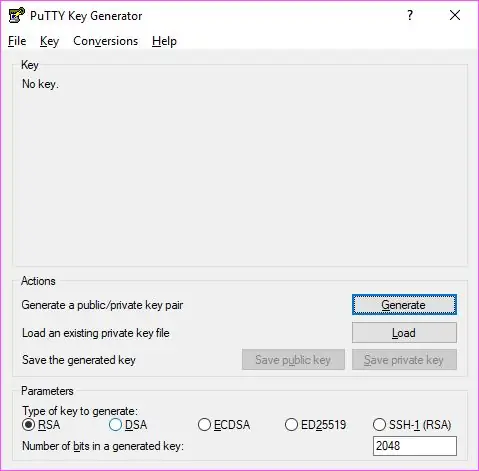

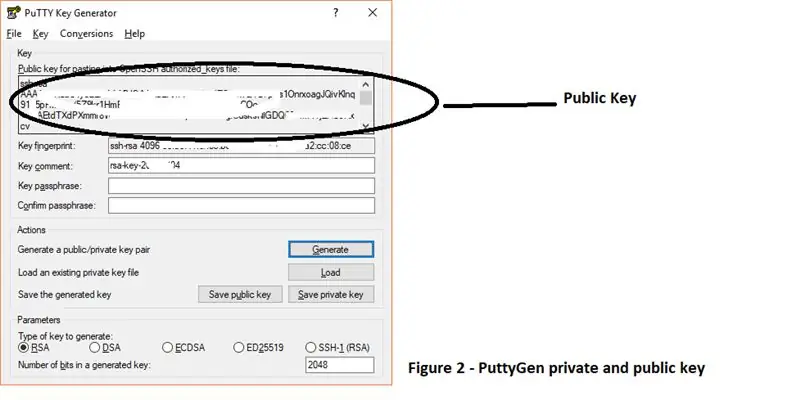

Untuk membuat fail PPK Peribadi, buka PuttyGen pada PC Windows anda. Anda boleh mengakses PuttyGen dengan mengklik kanan pada ikon dempul pada bar tugas Windows. Dari menu PuttyGen, pilih kekunci kemudian buat pasangan kunci, pilih pilihan kunci SSH2 -RSA. Anda akan diminta untuk menetapkan frasa laluan semasa anda membuat kunci peribadi, dan jika anda menetapkan frasa laluan, anda akan diminta untuknya semasa operasi akan datang. Simpan kunci peribadi di tempat yang selamat pada PC Windows anda. Anda kemudian akan melihat kunci awam di panel tetingkap seperti yang ditunjukkan dalam Rajah 2.

Seterusnya, mari pindahkan kunci awam ke pelayan awan jauh. Buka sesi Putty ke pelayan awan jauh menggunakan Putty. Katakan anda telah log masuk sebagai remoteuser1 kemudian lakukan perkara berikut pada CLI pelayan awan jauh

cd / home / remoteuser1 (jika belum ada) mkdir.ssh

nano.ssh / Author_keys (Anda akan melihat skrin kosong - tampal kunci awam yang ditunjukkan dalam gambar 2 kemudian simpan dan tutup fail ini)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Langkah 2: D) Tukar Fail PPK Peribadi ke Kunci OpenSSH dan E) Salin ke Raspberry Pi

Untuk menukar kunci peribadi ke OpenSSH, buka PuttyGen dan kemudian buka kunci peribadi yang anda buat sebelumnya - pergi ke pilihan Penukaran pada menu kemudian pilih Eksport kunci OpenSSH - pastikan fail yang anda buat mempunyai jenis fail.key. Simpan di suatu tempat dengan selamat kemudian buka sesi dempul untuk log masuk ke Raspberry Pi anda. Salin fail utama ke direktori utama di Raspberry Pi dari akaun pengguna yang anda gunakan untuk log masuk ke Raspberry Pi. Katakan kuncinya dipanggil pitobot.key kemudian ikuti langkah berikut:

cd / rumah / pi

sudo mv pitobot.key / rumah / pi /

sudo chmod 600 pitobot.key

Sekarang anda sudah bersedia untuk menguji apakah pemasangan anda berjaya - Sekali lagi, ini dilakukan dari Pi. Ingat, remoteuser1 adalah akaun di pelayan awan jauh di mana direktori utama anda menyimpan kunci awam, dan ipaddress adalah ipaddress pelayan awan jauh.

Pertama dari Raspberry Pi, mari masuk ke pelayan awan jauh menggunakan Putty. Taipkan arahan berikut pada Raspberry PI CLI. (Sekiranya anda telah menetapkan frasa laluan semasa anda membuat kunci peribadi, anda akan diminta sekarang.)

sudo ssh -i /home/pi/pitobot.key remoteuser1 @ ipaddress

Ini akan memasukkan anda ke CLI pelayan awan jauh di direktori utama remoteuser1. Dengan menaip 'exit; anda akan kembali ke CLI Raspberry Pi anda.

Seterusnya, cuba pindahkan fail dari pelayan awan jauh ke Raspberry Pi. Gunakan perintah berikut: (Sekali lagi, jika anda telah menetapkan frasa laluan ketika anda membuat kunci peribadi, anda akan diminta sekarang.)

sudo scp -i /home/pi/pitobot.key remoteuser1 @ ipaddress: //var/www/html/*.* / rumah / pi /

Ini akan memindahkan semua fail dari / var / www / html / folder pada pelayan jauh ke folder / home / pi / pada Raspberry Pi anda. (Kolon sangat penting) Anda tentu saja dapat mengubah susunan perintah dan memindahkan fail dari Pi ke pelayan jauh.

Langkah 3: Pertimbangan Keselamatan

Walaupun pendekatan pasangan kunci SSH meningkatkan keselamatan, pertimbangkan perkara berikut:

1. Dengan pasang kunci SSH diaktifkan, anda harus mempertimbangkan untuk menghilangkan kemampuan pengguna untuk masuk terus ke pelayan jauh (Anda juga dapat mengakses pelayan anda menggunakan pasangan kunci Putty di Windows menggunakan pasangan kunci yang sama, dan anda juga boleh mempertimbangkan untuk melumpuhkan log masuk Pi anda juga). Hati-hati jika anda memilih untuk melakukan ini dan tidak mengambil pendekatan besar. Untuk melakukan ini, anda harus mematikan beberapa konfigurasi dalam fail konfigurasi ssh. Berhati-hati melakukan ini. Perintahnya adalah

nano / etc / ssh / sshd_config

Dan di dalam fail buat perubahan berikut

Pengesahan Kata Laluan No

GunakanPAM No

Simpan, keluar kemudian mulakan semula SSH dengan sistemctl restart ssh (Ini untuk Debian. Mungkin berbeza pada distro Linux yang berbeza)

2) Pastikan semua kunci anda selamat jika tidak, anda berisiko melanggar data atau tidak mempunyai akses ke pelayan anda. Saya cadangkan menyimpannya di dalam peti besi yang selamat seperti bitwarden.com, dan hadkan akses ke dalamnya melalui dasar kawalan akses anda.

3) Penggunaan frasa laluan meningkatkan keselamatan tetapi boleh menjadikan automasi kerja cron dll lebih sukar. Keputusan untuk menggunakan ini dan ciri-ciri lain harus ditentukan oleh penilaian risiko, sebagai contoh, jika anda memproses data peribadi maka anda memerlukan kawalan yang lebih besar / berkadar.

Disyorkan:

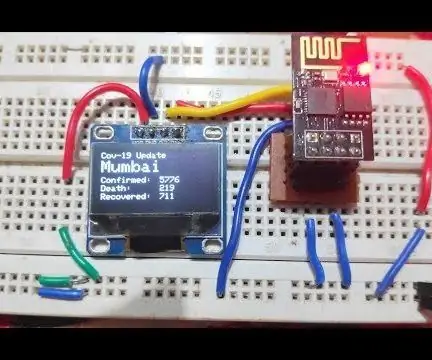

Penjejak Kemas Kini Covid-19 Menggunakan Langkah ESP8266: 9

Covid-19 Update Tracker Menggunakan ESP8266: Ini adalah projek yang menunjukkan data terkini wabak coronavirus dari pelbagai bandar di negeri-negeri India secara realtime pada paparan OLED. Penjejak status Langsung ini membantu anda memantau kemas kini covid-19 masa nyata di daerah anda. Projek ini sepenuhnya

Kipas ESP8266 POV Dengan Jam dan Halaman Web Teks Kemas kini: 8 Langkah (dengan Gambar)

Kipas ESP8266 POV Dengan Jam dan Halaman Web Teks Kemas kini: Ini adalah kelajuan berubah-ubah, POV (Persistence Of Vision), Kipas yang secara berkala memaparkan waktu, dan dua pesanan teks yang dapat dikemas kini " dengan cepat " Kipas POV juga pelayan web satu halaman yang membolehkan anda menukar dua teks saya

Penyusun Kad untuk Mesin Kad Dagangan (Kemas kini 2019-01-10): 12 Langkah (dengan Gambar)

Penyusun Kad untuk Mesin Kad Dagangan (Kemas kini 2019-01-10): Penyortir Kad untuk Mesin Kad DaganganLog Perubahan boleh didapati di langkah terakhir. Latar belakangSaya telah menjelaskan motivasi projek saya dalam artikel Pengumpan Kad. Tetapi ringkasnya, saya dan anak-anak telah mengumpulkan sejumlah besar Kad Dagangan

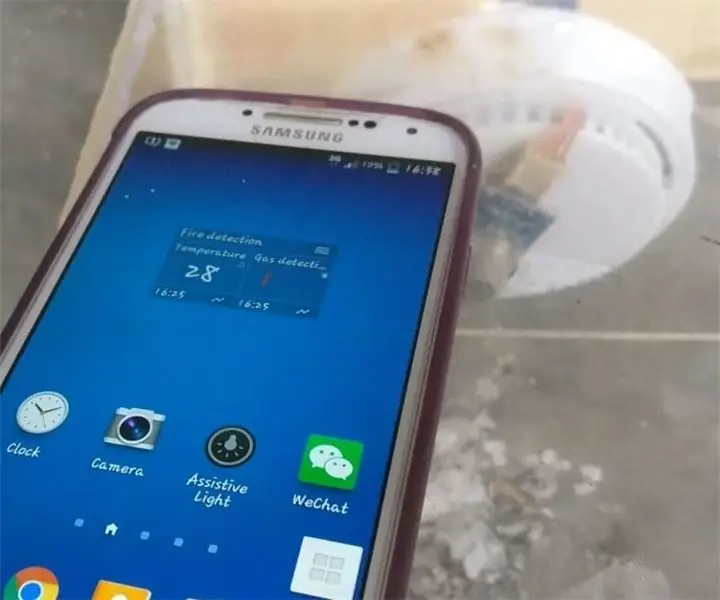

Pengesan Asap IOT: Kemas kini Pengesan Asap yang Ada Dengan IOT: 6 Langkah (dengan Gambar)

Pengesan Asap IOT: Kemas kini Pengesan Asap yang Ada Dengan IOT: Senarai penyumbang, Pencipta: Tan Siew Chin, Tan Yit Peng, Tan Wee Heng Penyelia: Dr Chia Kim Seng Jabatan Kejuruteraan Mekatronik dan Robotik, Fakulti Kejuruteraan Elektrik dan Elektronik, Universiti Tun Hussein Onn Malaysia. Pengedar

Cara Mudah Membuat Sandaran Kotak Linux Anda Menggunakan sandaran Rdiff: 9 Langkah

Cara Mudah Membuat Sandaran Kotak Linux Anda Dengan Menggunakan Rdiff-backup: Instruksional ini akan menunjukkan kepada anda cara menjalankan sistem sandaran dan pemulihan lengkap lengkap di linux menggunakan sandaran rdiff dan pemacu usb